L'avviso indica che alcuni elementi passivi della pagina (elementi passivi sono cose come immagini, video, audio e così via) sono stati caricati su una connessione non sicura. Nessun contenuto attivo, ovvero contenuto che potrebbe accedere al tuo nome utente o password (principalmente script, ma anche iframe), è stato caricato su una connessione non sicura, quindi inserire la tua password in quella pagina è altrettanto sicuro come se il messaggio di avviso non fosse lì .

Ci sono due ragioni per cui i browser ti avvisano del contenuto misto passivo. L'ovvio è che un utente malintenzionato potrebbe sostituire le immagini insicure con qualcos'altro. Il rischio più sottile è che se un utente malintenzionato può vedere quali immagini sono caricate sulla pagina, potrebbe essere in grado di correlarle con le pagine del sito che caricano quelle immagini e utilizzarle per determinare quale pagina del sito stai visualizzando . Nel tuo caso, non importa, ma per alcuni siti HTTPS viene utilizzato in parte per impedire a un intercettatore di determinare quale parte di un sito stai visualizzando.

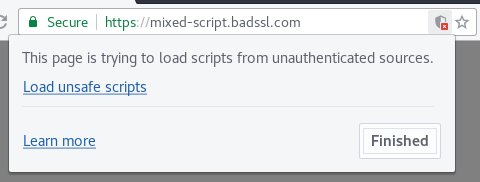

Se la pagina è stata caricata tramite HTTPS, e c'è un contenuto attivo misto, il che significa che non sarebbe sicuro inserire la tua password, il tuo browser bloccherà lo script automaticamente, quindi non è un rischio. Se decidi di volere lo script, questo contrassegna in modo molto evidente il sito come non sicuro.

Prima di caricare il contenuto non sicuro:

Dopo aver fatto clic su "Carica script non sicuri":

a condizione che l'URL inizi https: / / e non ci sono avvisi di sicurezza evidenti, puoi inserire la tua password in sicurezza.